МОДУЛЬ 1

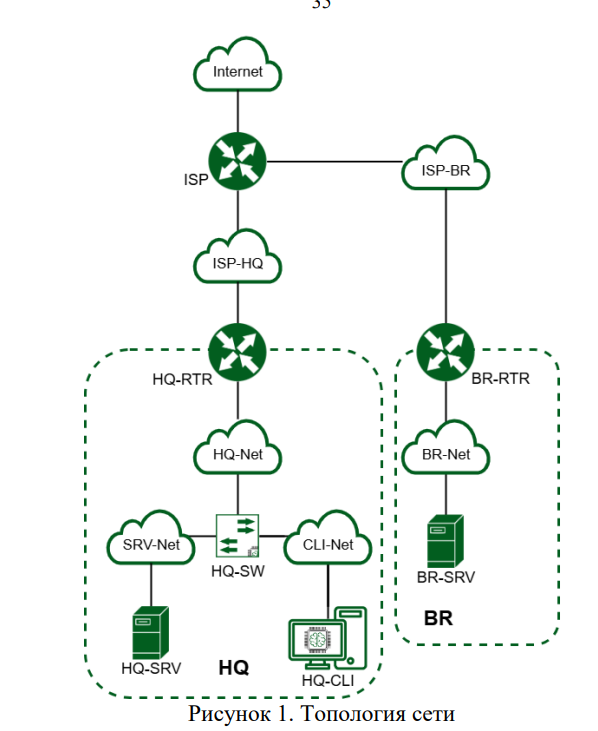

Задание: Необходимо разработать и настроить инфраструктуру информационно коммуникационной системы согласно предложенной топологии (см. Рисунок 1). Задание включает базовую настройку устройств: - присвоение имен устройствам, - расчет IP-адресации, - настройку коммутации и маршрутизации. В ходе проектирования и настройки сетевой инфраструктуры следует вести отчет о своих действиях, включая таблицы и схемы, предусмотренные в задании. Итоговый отчет должен содержать одну таблицу и пять отчетов о ходе работы. Итоговый отчет по окончании работы следует сохранить на диске рабочего места

Чтобы зайти на стенд для 1 модуля.

User name: m1

Password: modul1

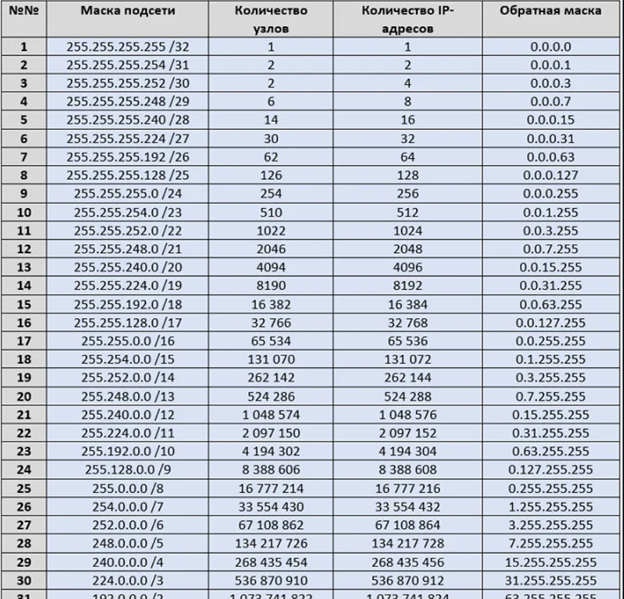

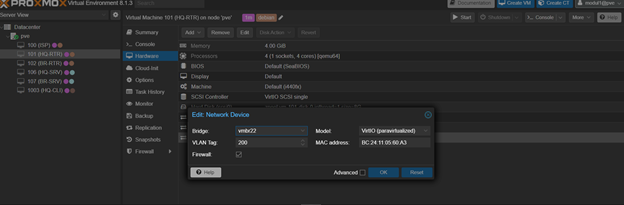

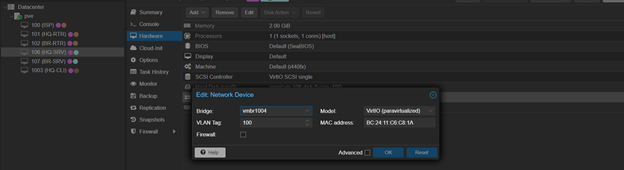

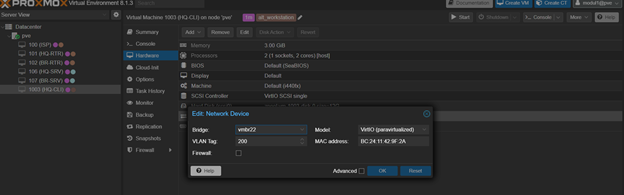

Перед включением виртуалок Настроем вланы. По заданию HQ-SRV в 100 влане, а HQ-CLI в 200 > **Примечание:** > Основные сведения о настройке коммутатора и выбора реализации разделения на VLAN занесите в отчёт

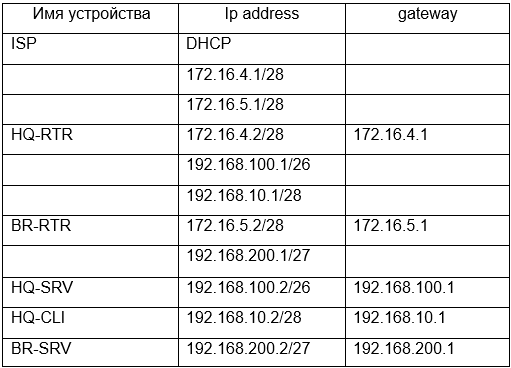

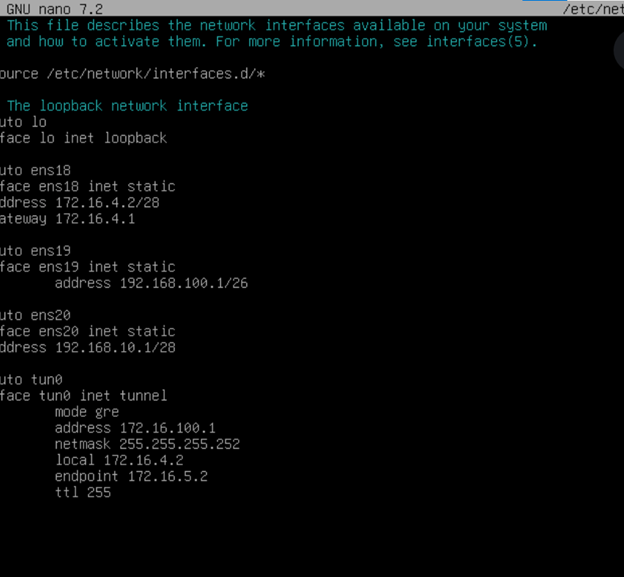

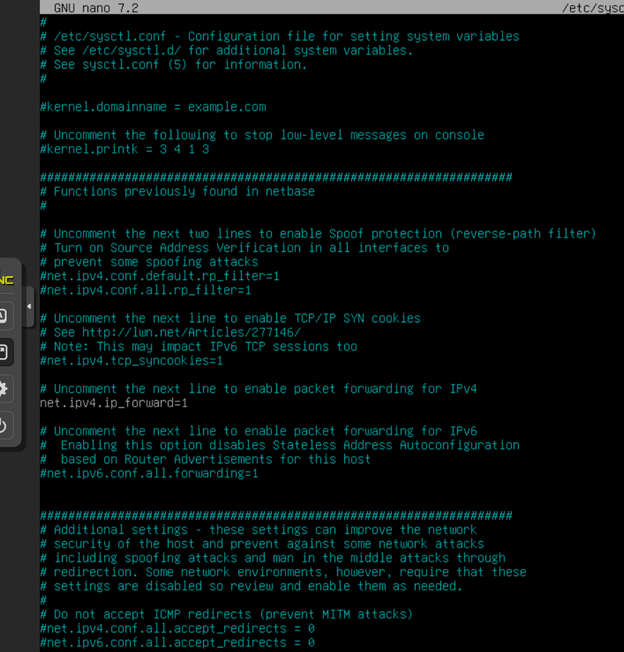

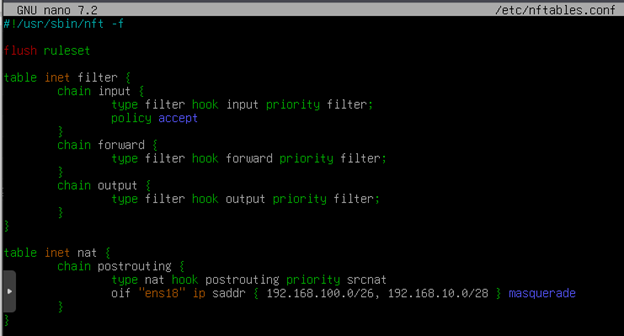

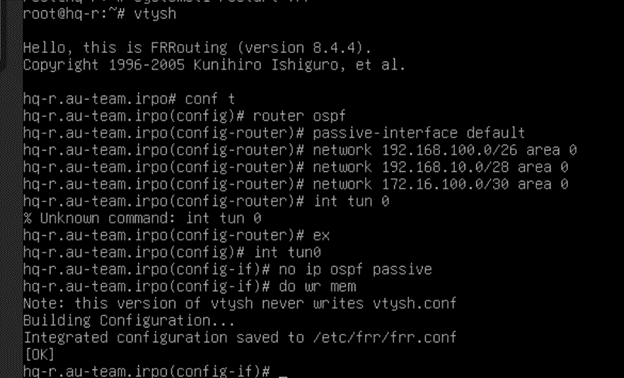

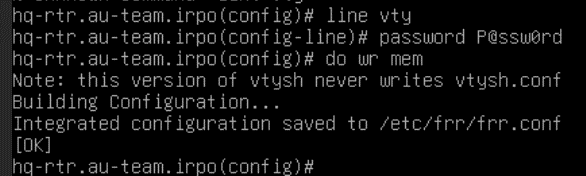

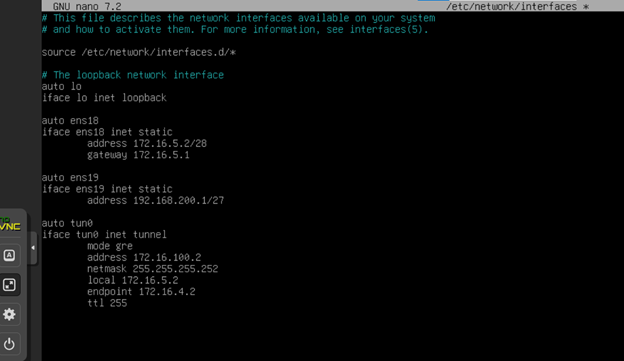

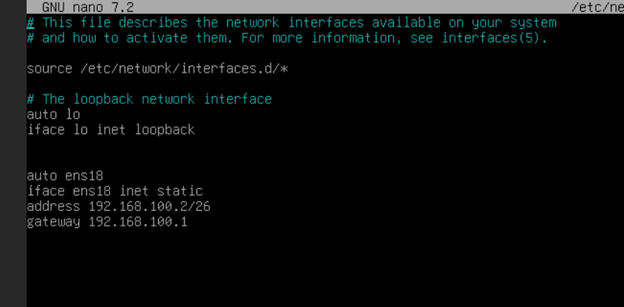

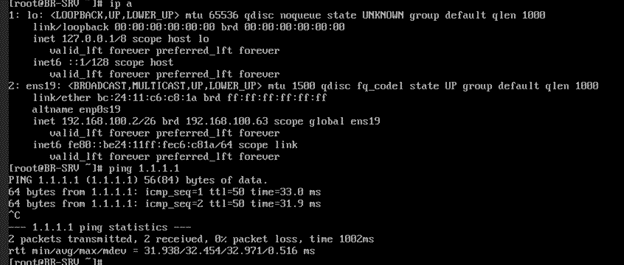

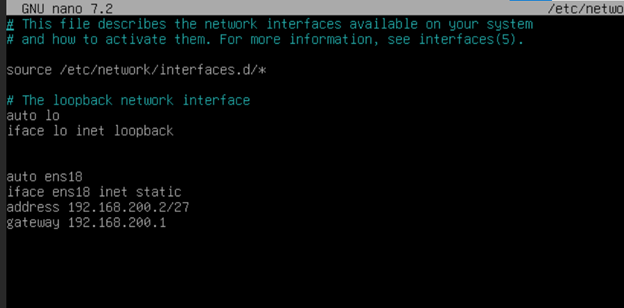

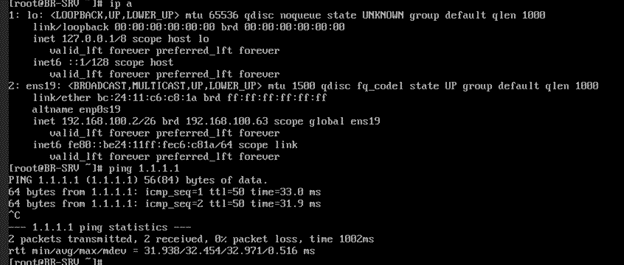

Сетевая связность - между HQ и BRANCH

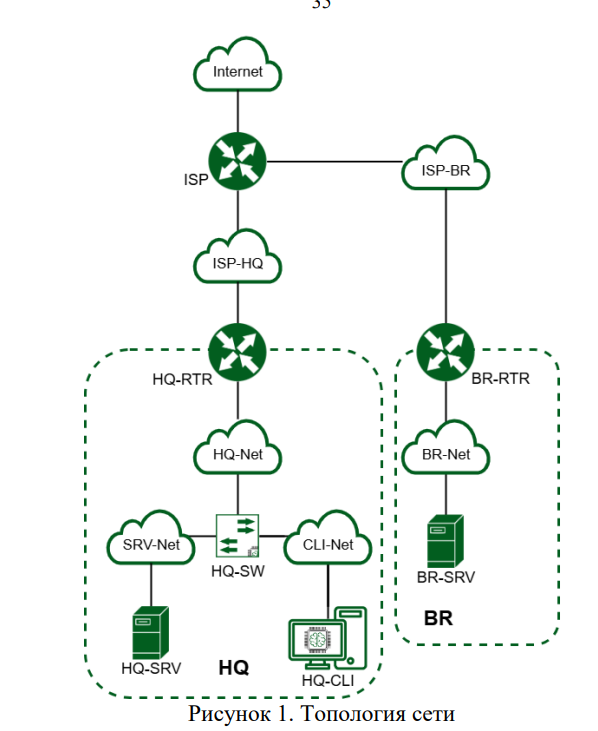

> **Примечание:** > Сведения об адресах занесите в отчёт, в качестве примера используйте Таблицу 3*HQ-RTR*

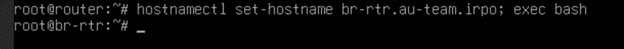

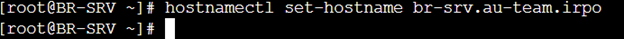

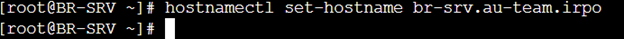

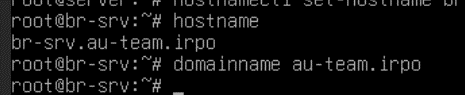

Задаём сразу FQDN - выбор имени домена произвольный:

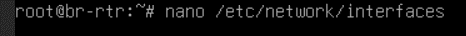

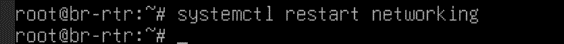

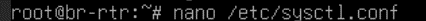

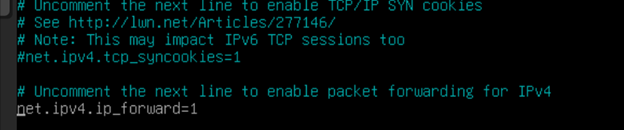

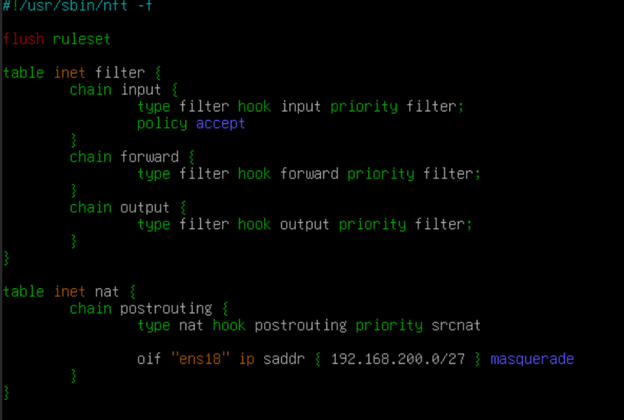

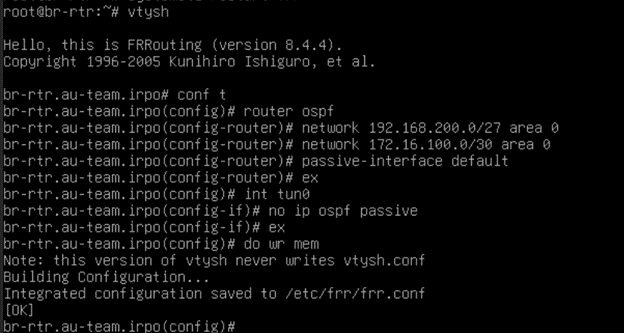

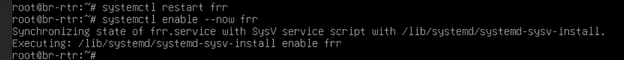

*BR-RTR*

Произведем те же манипуляции

*HQ-SRV*

Задаем имя: > **ВНИМАНИЕ:** > Нужно обновить изображение

*BR-SRV*

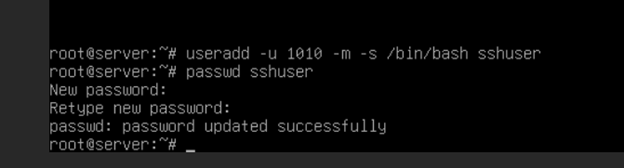

Создание локальных учетных записей

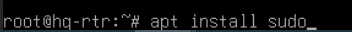

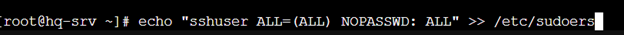

Создайте пользователя sshuser на серверах

*HQ-SRV и BR-SRV*

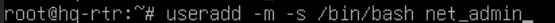

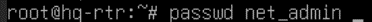

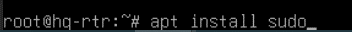

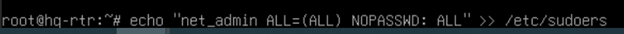

Создайте пользователя net_admin на маршрутизаторах

*HQ-RTR и BR-RTR*

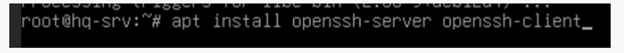

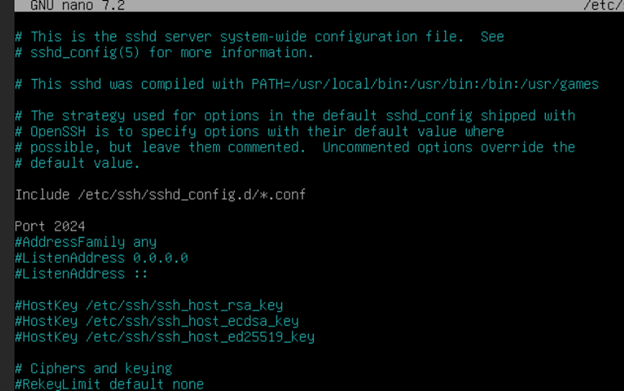

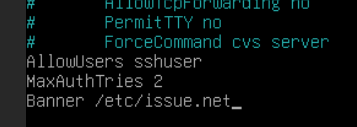

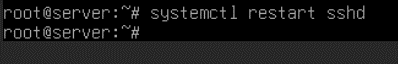

Настройка безопасного удаленного доступа на серверах HQ-SRV и BR-SRV:

- Для подключения используйте порт 2024 - Разрешите подключения только пользователю sshuser ● Ограничьте количество попыток входа до двух - Настройте баннер «Authorized access only»*HQ-SRV и BR-SRV*

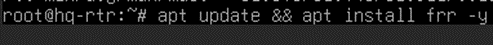

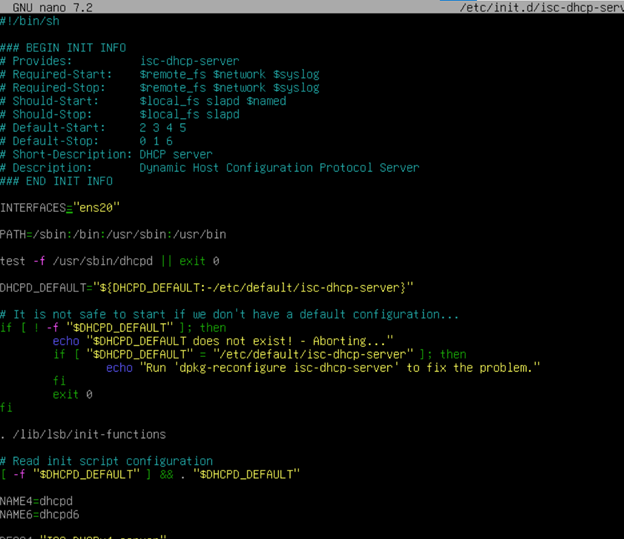

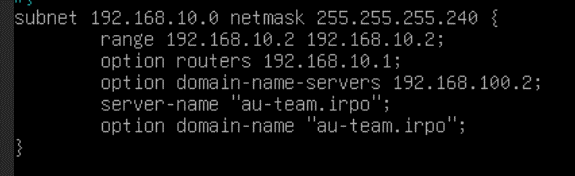

Установим и настроим DHCP-сервер

и зарезервируем адрес для HQ-SRV, чтобы потом на всех остальных оконечных устройствах задавая адреса сразу создавать пользователей*HQ-RTR:*

Скачаем: ***apt install –y isc-dhcp-server*** Первым делом нам необходимо указать, что наш DHCP сервер должен принимать запросы только с ens20 интерфейса.

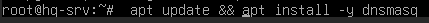

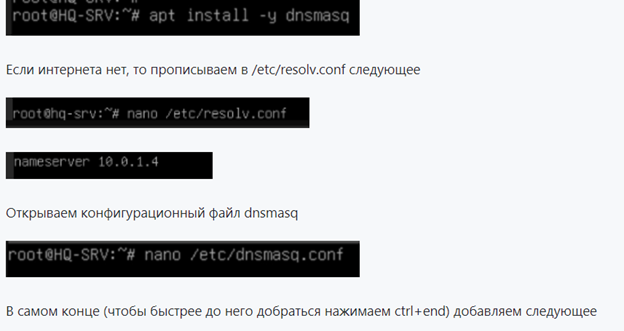

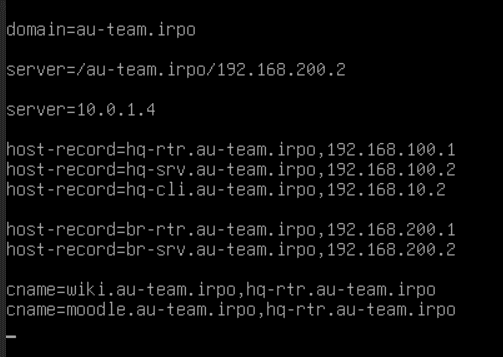

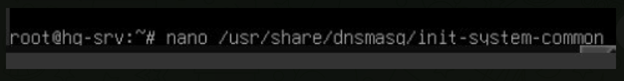

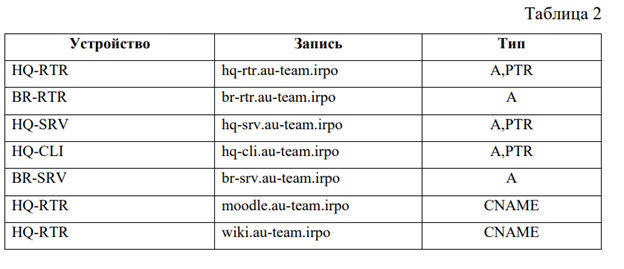

Настройка DNS для офисов HQ и BR.

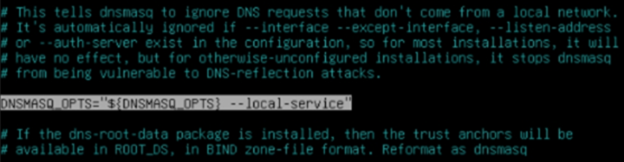

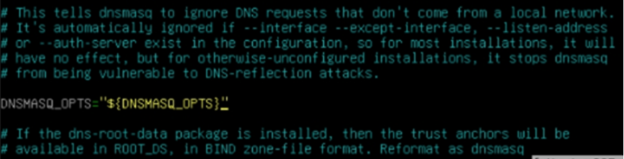

- Основной DNS-сервер реализован на HQ-SRV. - Сервер должен обеспечивать разрешение имён в сетевые адреса устройств и обратно в соответствии с таблицей 2 - В качестве DNS сервера пересылки используйте любой общедоступный DNS сервер Нам необходимо настроить DNS сервер. Будем использовать dnsmasq.*HQ-SRV*

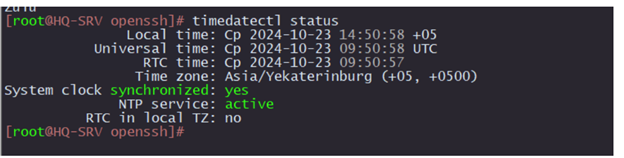

Настройте часовой пояс на всех устройствах, согласно месту проведения экзамена.

*HQ-SRV, HQ-CLI, BR-SRV*

Проверяем какой часовой пояс установлен: ***timedatectl status***

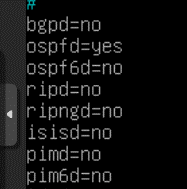

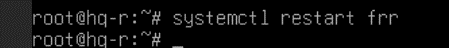

МОДУЛЬ 2

Чтобы зайти на стенд для 2-3 модуля.

User name: m2

Password: modul2

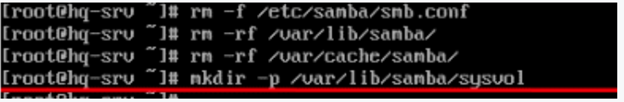

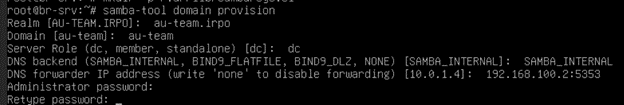

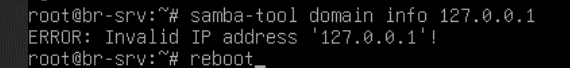

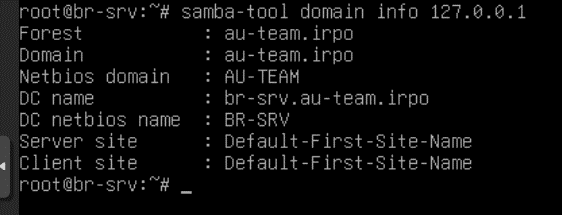

###Настройте доменный контроллер Samba на машине BR-SRV.

**(СДЕЛАТЬ SNAPSHOT BR-SRV)

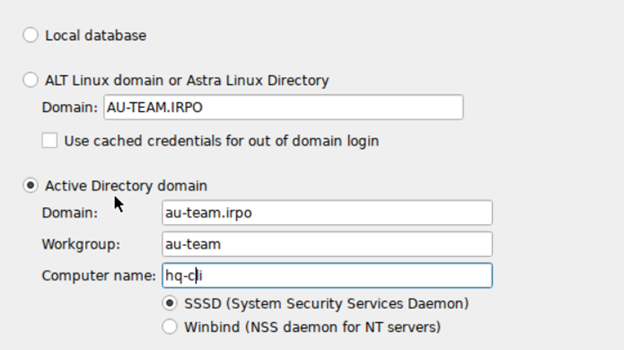

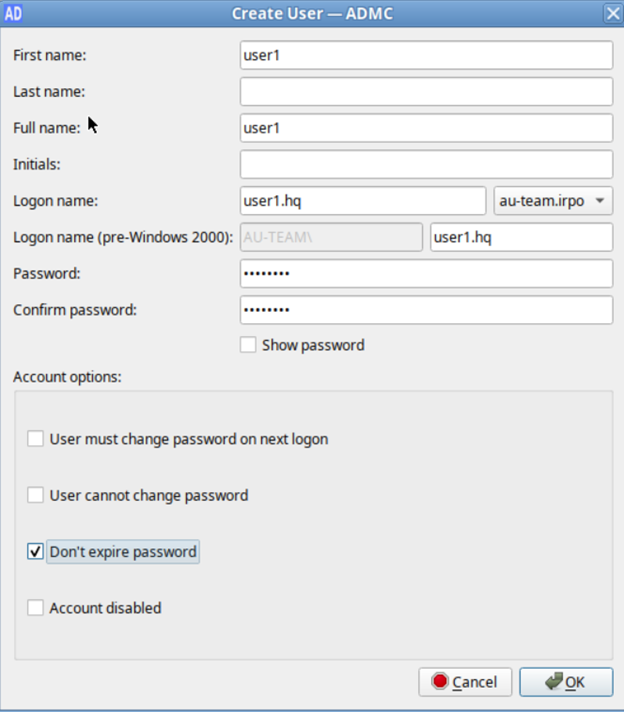

** - Создайте 5 пользователей для офиса HQ: имена пользователей формата user№.hq. Создайте группу hq, введите в эту группу созданных пользователей - Введите в домен машину HQ-CLI - Пользователи группы hq имеют право аутентифицироваться на клиентском ПК - Пользователи группы hq должны иметь возможность повышать привилегии для выполнения ограниченного набора команд: cat, grep, id. Запускать другие команды с повышенными привилегиями пользователи группы не имеют права - Выполните импорт пользователей из файла users.csv. Файл будет располагаться на виртуальной машине BR-SRV в папке /opt*BR-SRV*

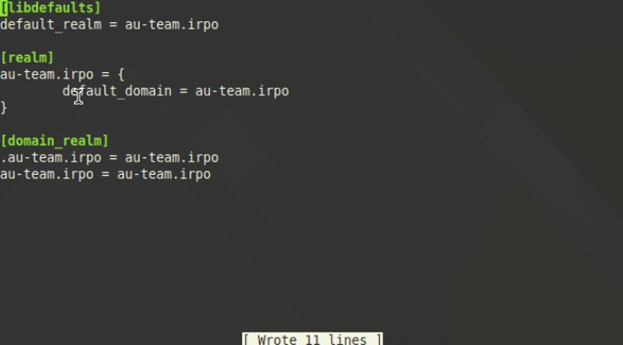

> **Обязательно:** > Временно заменяем в /etc/resolv.conf 192.168.100.2 на 10.0.1.4, чтобы samba быстрее скачивалось Переходим к настройкам самого контроллера домена на BR-SRV

На клиента ставим необходимые пакеты

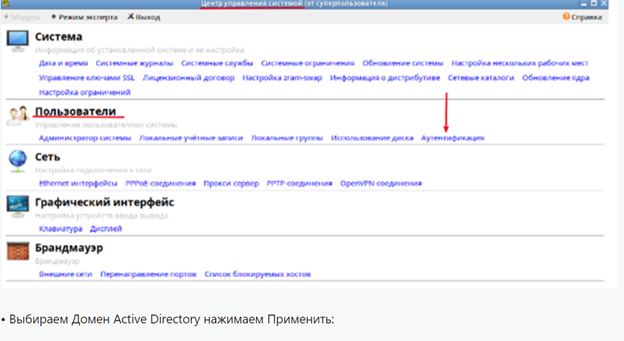

*CLI*

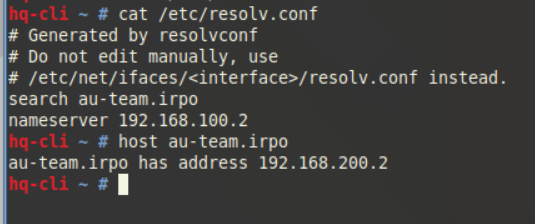

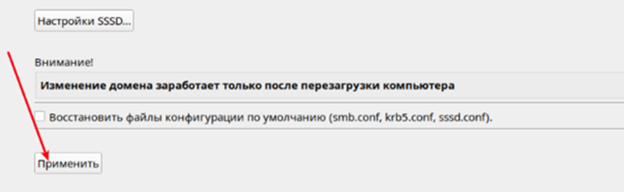

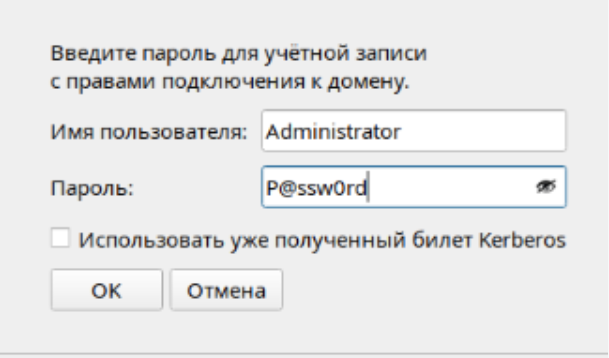

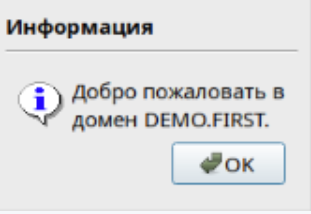

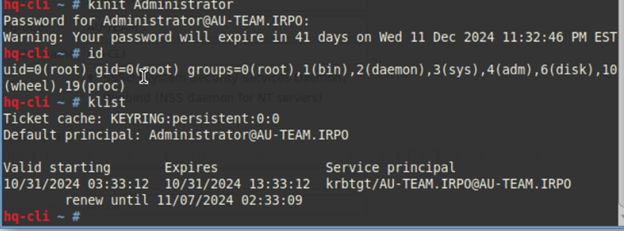

При установке пакета task-auth-ad-sssd у вас возникнет ошибка, связанная с конфликтом с пакетом alterator-datetime, его необходимо удалить: ***apt-get update && apt-get remove -y alterator-datetime*** После пропишем инсталл: ***apt-get install -y task-auth-ad-sssd*** Переходим к редактированию временного соединения и в качестве DNS-сервера прописываем адрес HQ-SRV, а также указываем поисковый домен:

Создаем группу hq и в нее добавляем раннее созданных пользователей

Пользователи группы hq должны иметь возможность повышать привилегии для выполнения ограниченного набора команд: cat, grep, id. Запускать другие команды с повышенными привилегиями пользователи группы не имеют права*CLI*

Настройте файл /etc/sudoers на рабочей станции Linux, как описано в предыдущем ответе, используя синтаксис для доменных групп: %hq ALL=(ALL) NOPASSWD: /bin/cat, /bin/grep, /usr/bin/id > **РЕКОМЕНДАЦИЯ:** > НА BR-SRV скачиваем: apt install –y mariadb-* > НА HQ-SRV скачиваем: apt install -y php php8.2 php-curl php-zip php-xml libapache2-mod-php php-mysql php-mbstring php-gd php-intl php-soap -y